Ciberseguridad Física: Flipper Zero, Spyware Pegasus y la Ingeniería del Blindaje

La hiperconectividad actual ha borrado la línea entre la ciberseguridad digital y la seguridad física. La proliferación del IoT, los sistemas sin llave en vehículos y los pagos RFID han expandido la superficie de ataque a niveles sin precedentes. La comodidad de lo inalámbrico ha introducido vulnerabilidades críticas que hoy son explotadas de forma sistemática.

En Eldelirio.es diseccionamos el estado actual de la ciberseguridad física. Primero, analizamos las herramientas que los atacantes utilizan hoy en día y qué daño real pueden causar. A continuación, detallamos cómo enfrentar estas amenazas mediante soluciones de ingeniería de materiales, desde carteras RFID hasta bolsas de Faraday y fundas de bloqueo selectivo.

1. El Arsenal de Infiltración (Hardware y Software)

La accesibilidad a hardware de pentesting y a spyware de grado militar ha transformado el panorama del riesgo global. Capacidades que antes eran exclusivas de agencias de inteligencia hoy están al alcance de cibercriminales y se ejecutan de forma invisible.

A. La Anatomía del Flipper Zero y el Ecosistema Hacker

El Flipper Zero ha emergido como el dispositivo más emblemático y controvertido en el ámbito de la seguridad inalámbrica. Desde una perspectiva técnica, es un transceptor y analizador multiprotocolo capaz de operar en múltiples espectros electromagnéticos.

Sus capacidades nativas le permiten interactuar con:

-

Frecuencias Sub-1 GHz: Para clonar y emular controles de puertas de garaje y sistemas IoT heredados que transmiten códigos estáticos.

-

RFID de baja frecuencia (125 kHz): Permite excitar pasivamente tarjetas de acceso corporativo o de hoteles, leer su identificador no cifrado y emularlas en segundos.

-

NFC de alta frecuencia (13.56 MHz): Para leer e interactuar con tarjetas bancarias y pasaportes biométricos modernos.

Mito vs. Realidad: Gran parte de los vídeos virales del Flipper Zero abriendo coches son montajes. El dispositivo de fábrica tiene restricciones tanto por hardware como por firmware que le impiden saltarse la seguridad de vehículos modernos. Sin embargo, el riesgo real aparece al instalar firmwares de terceros (como Unleashed o Xtreme) y módulos de antena externos.

Con estas modificaciones, un Flipper Zero “vitaminado” puede clonar tarjetas de acceso de alta frecuencia cifradas (Mifare), interceptar comunicaciones de medidores inteligentes, actuar como un BadUSB para inyectar malware en ordenadores desatendidos en cuestión de segundos o, lo más preocupante, ejecutar ataques a vehículos. Confirmaremos cómo suceden estos ataques vehiculares en el Apartado 2.

B. Vigilancia de Estado: El Caso Pegasus

El vector de amenaza más insidioso en 2026 no es el robo físico, sino el compromiso total del dispositivo mediante spyware como Pegasus (desarrollado por NSO Group). La gravedad de esta herramienta quedó expuesta mundialmente tras confirmarse su uso contra figuras de alto perfil: desde defensores de derechos humanos y el entorno del periodista asesinado Jamal Khashoggi, hasta jefes de Estado como Emmanuel Macron y múltiples líderes políticos en escándalos como el espionaje al gobierno de España o el conocido Catalangate.

Una vez infectado, a menudo mediante infecciones “zero-click” que no requieren ninguna acción de la víctima, Pegasus convierte el smartphone en un dispositivo de vigilancia total. Puede activar el micrófono y la cámara de forma remota para escuchar conversaciones presenciales (técnica conocida como hot mic’ing), acceder a chats cifrados (Signal, WhatsApp), rastrear la ubicación GPS y extraer contraseñas de llaveros seguros. Al ser ataques casi imposibles de prevenir solo con software, entidades como Amnistía Internacional y Citizen Lab recomiendan el aislamiento físico absoluto del dispositivo dentro de una bolsa de Faraday durante reuniones clave, especialmente para periodistas, disidentes y ejecutivos en viajes sensibles.

2. Anatomía del Ataque: Vectores y Consecuencias

Con las herramientas letales recién expuestas operando a pleno rendimiento, la amenaza teórica se vuelve una realidad tangible. A continuación, detallamos cómo se materializan estos ataques invisibles sobre el terreno y la lógica detrás de sus devastadoras consecuencias.

A. Robo Vehicular I: Sistemas Clásicos y “RollJam”

Para los coches que dependen de apretar un botón en la llave (Rolling Codes), la técnica estrella es el RollJam. ¿Cómo funciona? La víctima aprieta el mando para abrir el coche enviando el “Código 1”. El atacante usa un Flipper Zero modificado u otro dispositivo para bloquear (jamear) la señal para que no llegue al vehículo, pero la graba simultáneamente. El usuario, al ver que el coche no abre, aprieta de nuevo el botón enviando el “Código 2”. El atacante vuelve a interceptar el “Código 2”, pero esta vez el dispositivo reenvía instantáneamente el “Código 1” retenido. El coche se abre y la víctima se marcha tranquila pensando que el mando ha fallado a la primera. El atacante ahora tiene en su poder el “Código 2” intacto y totalmente válido para robar el vehículo más tarde sin hacer saltar las alarmas.

B. Robo Vehicular II: Sistemas “Keyless” y “Relay Attacks”

Mientras que el RollJam entra en juego cuando el usuario aprieta activamente el botón del mando, el Ataque de Retransmisión (Relay Attack) está diseñado específicamente para robar vehículos con sistemas de apertura por proximidad sin mando (Keyless Entry / Smart Keys). En lugar de secuestrar señales, opta por engañar brutalmente a los sensores del coche. Es el vector más empleado y veloz:

- Interceptación y Puente: Un atacante junto a la puerta de casa capta la señal que emite ininterrumpidamente tu llave sobre el mueble de la entrada.

- Disparo de la Señal: Mediante mochilas o portafolios con antenas ocultas, amplifica y “dispara” esa señal hacia su cómplice, que está esperando agarrando la maneta de tu coche aparcado en la calle.

- Arranque Fantasma: El coche lee la respuesta amplificada, cree que su dueño original tiene la llave en la mano frente a la puerta, y se abre y arranca en escasos 15 segundos sin usar la fuerza bruta ni romper ningún cristal.

C. “Skimming” Invisible y Robo de Identidad

El “Skimming” consiste en robar datos de forma inalámbrica simplemente acercando un lector oculto a la víctima. Al pasear por entornos abarrotados —como la terminal de un aeropuerto o un vagón de metro lleno—, un atacante con un Flipper Zero o un lector RFID de alta potencia camuflado en una mochila puede ir “encendiendo” a distancia las tarjetas y pasaportes que llevamos en el bolsillo.

Con un simple barrido invisible, el atacante puede:

- Extraer datos de pago: Capturar el número y la fecha de caducidad de tarjetas de crédito contactless, a veces incluso el historial de las últimas transacciones.

- Clonar acreditaciones: Copiar tarjetas de acceso corporativo o llaves de hoteles para entrar físicamente a edificios restringidos sin forzar cerraduras.

- Robar datos biométricos: Extraer la fotografía, nombre y fecha de nacimiento de chips integrados en pasaportes modernos (e-Passports).

El verdadero peligro ocurre después de la recolección masiva. Las redes criminales introducen estos fragmentos de información (un nombre de un pasaporte, la fecha de nacimiento de un DNI, un número de tarjeta de otra víctima) en potentes modelos de Inteligencia Artificial. Estos motores fabrican a escala industrial Identidades Sintéticas: perfiles tipo “Frankenstein” que mezclan datos reales con información inventada. Con ellas, logran burlar los sistemas algorítmicos de los bancos para abrir cuentas, pedir créditos y evaporarse sin dejar rastro.

D. Evasión de Cifrado y Control Absoluto

Toda la aparatología anterior (como robar coches de forma indetectable o vaciar saldos con clónicos) empalidece si lo comparas con cómo actúa el spyware estatal operando en este mismo ecosistema.

Como vimos con Pegasus, una vez tu dispositivo es vulnerado a nivel de sistema operativo (kernel), tus herramientas de seguridad pierden el sentido. De nada sirve usar aplicaciones como Signal o WhatsApp con cifrado de extremo a extremo, ya que el atacante no pierde el tiempo descifrando los paquetes en tránsito por internet; simplemente lee la pantalla y registra el teclado directamente desde tu teléfono antes de que se encripte (interceptación on-device). Frente a un compromiso tan profundo, donde el invasor es el propio dispositivo en el que confías, la única mitigación real y efectiva no es digital, sino material: la destrucción física inmediata del enlace de radiofrecuencia mediante aislamiento electromagnético (Jaula de Faraday).

3. La Ciencia de la Invisibilidad: Fundamentos Físicos

Frente a ataques que operan de forma invisible a través de ondas de radio, la ciberseguridad convencional de software no es suficiente. La defensa real reside en la física de materiales.

La Jaula de Faraday como Control Físico Definitivo

Una bolsa de Faraday profesional no es solo un accesorio, sino un control físico que opera por debajo del nivel del sistema operativo o el firmware. Mientras que el “modo avión” puede fallar o ser manipulado por spyware para que el teléfono parezca desconectado mientras sigue emitiendo señales Bluetooth o Wi-Fi, una jaula de Faraday impone un aislamiento electromagnético real.

Para neutralizar el spyware, el blindaje corta el enlace de comunicación necesario para que el atacante envíe comandos de borrado remoto (remote wipe) o reciba transmisiones en vivo del micrófono comprometido. No solo bloquea la salida de datos, sino que evita que el dispositivo reciba nuevos comandos de control.

4. Guía de Blindaje: Niveles de Protección

A continuación, detallamos las tres grandes líneas de defensa comercial diseñadas bajo estándares de ingeniería para combatir estos riesgos.

Defensa Nivel 1: Contra el Skimming (Carteras RFID)

Para neutralizar la amenaza física de los lectores RFID (125 kHz) y escáneres NFC (13.56 MHz) ocultos en mochilas, las clásicas carteras de cuero están siendo reemplazadas por exoesqueletos de metal que absorben y disipan la energía electromagnética del atacante.

| Marca | Enfoque y Diseño | Mecanismo de Acceso | Capacidad |

|---|---|---|---|

| Ridge | Minimalismo extremo. Placas macizas de Aluminio, Titanio o Fibra de Carbono bajo tensión elástica. Escudo físico total. | Empuje manual por una muesca. | 1 a 12 tarjetas |

| Ekster | Alta tecnología. Cavidad de aluminio reciclado. | Gatillo lateral que expulsa las tarjetas en un abanico escalonado. | Hasta 12 tarjetas (según modelo) |

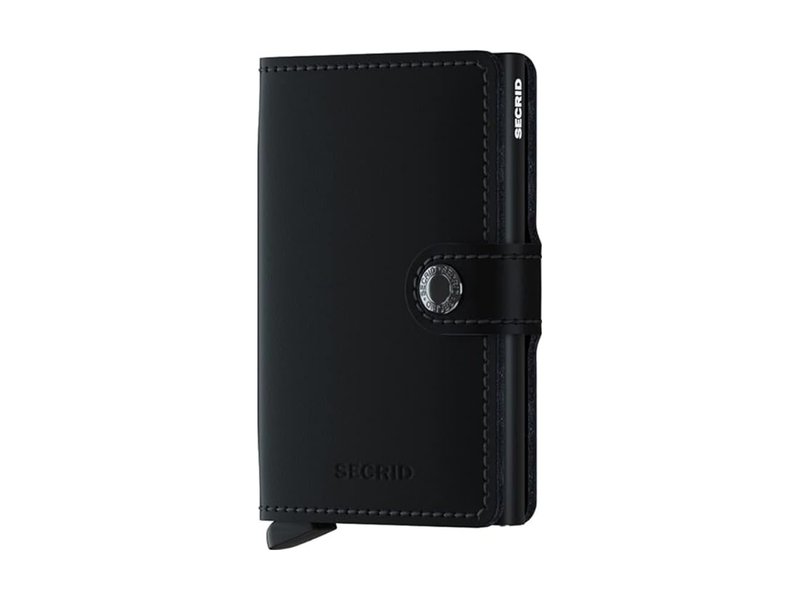

| Secrid | Marroquinería premium. Núcleo Cardprotector de aluminio extruido en una sola pieza sin juntas frágiles. | Gatillo inferior de acción mecánica robusta. | 6 a 16 tarjetas (según modelo) |

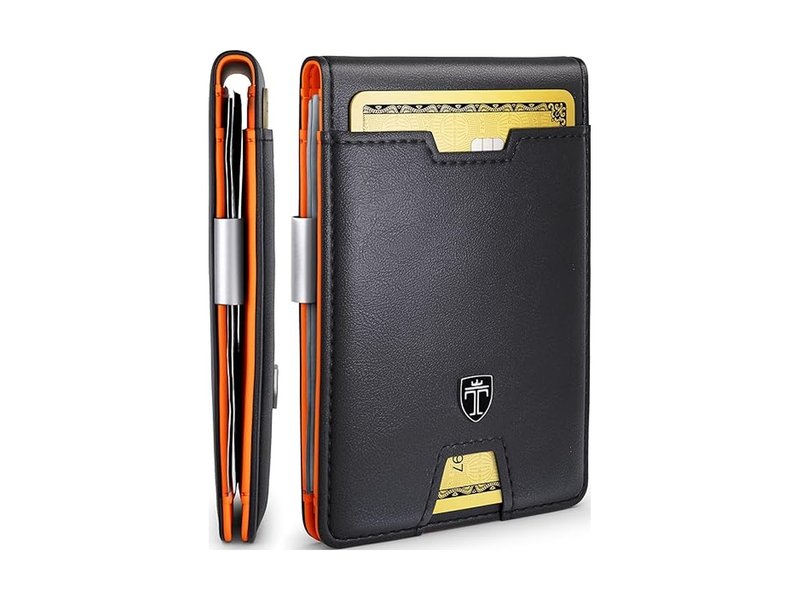

| Travando | Relación calidad-precio. Diseño plegable tradicional (bifold) forrado con tejido certificado contra RFID. | Apertura de libro con muesca exterior para extracción rápida. | Hasta 11 tarjetas (según modelo) |

| Bewmer | Versatilidad urbana. Caja central de aluminio rígido con recubrimientos de piel sintética. | Sistema pop-up automático con mecanismo anticaída. | 6 a 9 tarjetas (con cremallera) |

| Ögon Design | Seguridad hermética (Pioneros europeos). Diseño tipo “caja fuerte” de aluminio sellado sin elásticos frágiles. | Botón exterior que abre el interior como un acordeón. | Hasta 10 tarjetas (según modelo) |

Uso correcto: Las pruebas empíricas demuestran que los exoesqueletos de placa rígida (como Ridge, Ekster o Secrid) o de caja fuerte (Ögon Design) ofrecen una eficacia física del 100% de base. Las carteras de cuero o bifold tradicionales dependen enteramente de una fina malla interior. Si optas por cuero, exige marcas como Travando que someten sus tejidos a certificaciones de laboratorio (ej. instituto TÜV alemán). Las falsificaciones o imitaciones baratas suelen fallar rápidamente por filtraciones de señal en sus costuras.

¿Cómo puedes probar tu cartera en casa? Descarga una aplicación gratuita como NFC Tools en tu móvil. Mete tu tarjeta contactless en la cartera cerrada y pasa el teléfono pegado a ella. Si el móvil no vibra ni detecta ningún chip, tu blindaje funciona perfectamente. (Nota técnica: El protocolo NFC de tu móvil opera bajo el estándar RFID de 13.56 MHz, idéntico al de los terminales de pago y a los lectores usados por criminales. Bloquear uno significa aislar el otro).

Defensa Nivel 2: Contra el Rastreo y Robo Vehicular (Bolsas de Faraday)

Para frustrar la clonación Sub-1 GHz (común en mandos de garaje), los Relay Attacks de vehículos (Keyless) o los accesos silenciosos vía antena móvil tipo Pegasus, la única defensa es el aislamiento total espectral. Se requieren recintos diseñados bajo estándares militares (MIL-STD-188-125-2), que alcancen atenuaciones de hasta 100 dB+ (reduciendo cualquier onda de radio 100 millones de veces).

Estándares y Tejidos Conductivos

-

Mission Darkness Non-Window Faraday Bag (MOS Equipment): La marca de referencia para análisis forense policial. Sus bolsas para móviles o tablets usan el tejido TitanRF™, un compuesto de cobre y níquel no cosido que elimina los puntos de fuga de señal. Sus uniones están soldadas térmicamente, eliminando agujeros microscópicos por donde se filtraría el 5G o el Bluetooth.

-

SLNT Faraday Sleeve (Silent Pocket): Focalizada en el transporte diario ejecutivo (EDC). Emplea la tecnología Multishield®, que estratifica capas para resistir la fatiga del material y asegurar el aislamiento total. Su uso obliga al móvil a entrar en hibernación biológica, previniendo el rastreo de ubicación, ataques Wi-Fi/Bluetooth y prolongando masivamente la duración de la batería.

-

Mission Darkness Keyfob Shield (Custodia Llaveros y Cripto): Este factor de forma miniatura se utiliza para bloquear el robo de vehículos por Relay Attack, y también lo recomiendan las instituciones para custodiar hardware wallets en frío de Bitcoin (Ledger, Trezor) contra sofisticados ataques de inyección electromagnética.

-

Bolsas Lanpard Keyless (Relación Calidad-Precio): La alternativa más masiva y económica. Aunque no usan estándares de grado militar como SLNT, estas pequeñas bolsas gemelas cumplen perfectamente su función como barrera de entrada de radiofrecuencia (Sub-1 GHz) para evitar que los ladrones clonen la llave del coche desde la puerta de casa.

Defensa Nivel 3: El Futuro del Bloqueo Selectivo (Fundas FSS)

El gran desafío de las bolsas de Faraday es su naturaleza binaria (“todo o nada”). Si guardas tu móvil en una bolsa para protegerte del escaneo de tu pasaporte NFC o de rastreos, pierdes la cobertura 5G y las notificaciones.

Para solucionar esto, la gran innovación de la industria (liderada por laboratorios de materiales y empresas como OSOM Products) son las Superficies Selectivas de Frecuencia (FSS).

En lugar de metal sólido, las fundas utilizan resinas con patrones geométricos impresos a escala micrométrica (como cruces y anillos). Esta topología actúa como un filtro inteligente:

-

Foso de rechazo (Stopband): La funda bloquea implacablemente la frecuencia de 13.56 MHz (NFC/RFID), “cegando” a los lectores furtivos y dispositivos como el Flipper Zero que intenten comunicarse con los chips alojados en la parte trasera del teléfono.

-

Ventana de paso (Passband): Simultáneamente, la matriz permite que el espectro de 700 MHz a 3.5 GHz (Redes 5G, LTE y Wi-Fi) atraviese el material libremente.

Este avance permite la adopción civil masiva de la ciberseguridad física: el usuario mantiene su línea telefónica, recibe llamadas de emergencia y correos, mientras es completamente inmune al secuestro silencioso de los chips de corto alcance que residen en su dispositivo.

5. Conclusión: La Frontera Física

En un ecosistema donde tu vehículo, tu dinero y tu identidad deambulan permanentemente emitiendo señales en el espectro invisible, el software ya no es suficiente. Construir protocolos de cifrado digital no sirve de nada si el delincuente intercepta de raíz la onda física o invierte tu sistema operativo como vimos con Pegasus. Proteger tus radiofrecuencias no es un acto de paranoia, es la nueva cordura.

En Eldelirio.es sabemos que las amenazas evolucionan, pero las leyes de la física son inmutables. Un blindaje estructural nunca caduca y no puede ser hackeado mediante un parche malicioso. Los rastreos y los ataques automatizados no van a detenerse. Tú decides qué señales entran y salen de tus bolsillos.

[ FIN DE LA TRANSMISIÓN ]