Ciberseguretat Física: Flipper Zero, Spyware Pegasus i l'Enginyeria del Blindatge

La hiperconnectivitat actual ha esborrat la línia entre la ciberseguretat digital i la seguretat física. La proliferació de l’IoT, els sistemes sense clau en vehicles i els pagaments RFID han expandit la superfície d’atac a nivells sense precedents. La comoditat d’allò sense fils ha introduït vulnerabilitats crítiques que avui són explotades de forma sistemàtica.

En Eldelirio.es disseccionem l’estat actual de la ciberseguretat física. Primer, analitzem les eines que els atacants utilitzen avui dia i quin dany real poden causar. A continuació, detallem com enfrontar aquestes amenaces mitjançant solucions d’enginyeria de materials, des de carteres RFID fins a bosses de Faraday i fundes de bloqueig selectiu.

1. L’Arsenal d’Infiltració (Maquinari i Programari)

L’accessibilitat a maquinari de pentesting i a spyware de grau militar ha transformat el panorama del risc global. Capacitats que abans eren exclusives d’agències d’intel·ligència avui estan a l’abast de cibercriminals i s’executen de forma invisible.

A. L’Anatomia del Flipper Zero i l’Ecosistema Hacker

El Flipper Zero ha emergit com el dispositiu més emblemàtic i controvertit en l’àmbit de la seguretat sense fils. Des d’una perspectiva tècnica, és un transceptor i analitzador multiprotocol capaç d’operar en múltiples espectres electromagnètics.

Les seves capacitats natives li permeten interactuar amb:

-

Freqüències Sub-1 GHz: Per clonar i emular controls de portes de garatge i sistemes IoT heredats que transmeten codis estàtics.

-

RFID de baixa freqüència (125 kHz): Permet excitar passivament targetes d’accés corporatiu o d’hotels, llegir el seu identificador no xifrat i emular-les en segons.

-

NFC de alta freqüència (13.56 MHz): Per llegir i interactuar amb targetes bancàries i passaports biomètrics moderns.

Mite vs. Realitat: Gran part dels vídeos virals del Flipper Zero obrint cotxes són muntatges. El dispositiu de fàbrica té restriccions tant de maquinari com de microprogramari que li impedeixen saltar-se la seguretat de vehicles moderns. No obstant això, el risc real apareix en instal·lar microprogramari de tercers (com Unleashed o Xtreme) i mòduls d’antena externs.

Amb aquestes modificacions, un Flipper Zero “vitaminat” pot clonar targetes d’accés d’alta freqüència xifrades (Mifare), interceptar comunicacions de comptadors intel·ligents, actuar com un BadUSB per injectar malware en ordinadors desatesos en qüestió de segons o, el més preocupant, executar atacs a vehicles. Confirmarem com succeeixen aquests atacs vehiculars a l’Apartat 2.

B. Vigilància d’Estat: El Cas Pegasus

El vector d’amenaça més insidiós el 2026 no és el robatori físic, sinó el compromís total del dispositiu mitjançant spyware com Pegasus (desenvolupat per NSO Group). La gravetat d’aquesta eina va quedar exposada mundialment després de confirmar-se el seu ús contra figures d’alt perfil: des de defensors dels drets humans i l’entorn del periodista assassinat Jamal Khashoggi, fins a caps d’Estat com Emmanuel Macron i múltiples líders polítics en escàndols com l’espionatge al govern d’Espanya o el mediàtic Catalangate.

Un cop infectat, sovint mitjançant infeccions “zero-click” que no requereixen cap acció de la víctima, Pegasus converteix l’smartphone en un dispositiu de vigilància total. Pot activar el micròfon i la càmera de forma remota per escoltar converses presencials (tècnica coneguda com a hot mic’ing), accedir a xats xifrats (Signal, WhatsApp), rastrejar la ubicació GPS i extreure contrasenyes de clauers segurs. Com que són atacs gairebé impossibles de prevenir només amb programari, entitats com Amnistia Internacional i Citizen Lab recomanen l’aïllament físic absolut del dispositiu dins d’una bossa de Faraday durant reunions clau, especialment per a periodistes, dissidents i executius en viatges sensibles.

2. Anatomia de l’Atac: Vectors i Conseqüències

Amb les eines letals acabades d’exposar operant a ple rendiment, l’amenaça teòrica esdevé una realitat tangible. A continuació, detallem com es materialitzen aquests atacs invisibles sobre el terreny i la lògica darrere de les seves devastadores conseqüències.

A. Robatori Vehicular I: Sistemes Clàssics i “RollJam”

Per als cotxes que depenen de prémer un botó a la clau (Rolling Codes), la tècnica estrella és el RollJam. Com funciona? La víctima prem el comandament per obrir el cotxe enviant el “Codi 1”. L’atacant utilitza un Flipper Zero modificat o un altre dispositiu per bloquejar (jamejar) el senyal perquè no arribi al vehicle, però el grava simultàniament. L’usuari, en veure que el cotxe no s’obre, torna a prémer el botó enviant el “Codi 2”. L’atacant torna a interceptar el “Codi 2”, però aquesta vegada el dispositiu reenvia instantàniament el “Codi 1” retingut. El cotxe s’obre i la víctima marxa tranquil·la pensant que el comandament ha fallat a la primera. L’atacant ara té en el seu poder el “Codi 2” intacte i totalment vàlid per robar el vehicle més tard sense fer saltar les alarmes.

B. Robatori Vehicular II: Sistemes “Keyless” i “Relay Attacks”

Mentre que el RollJam entra en joc quan l’usuari prem activament el botó del comandament, l’Atac de Retransmissió (Relay Attack) està dissenyat específicament per robar vehicles amb sistemes d’obertura per proximitat sense comandament (Keyless Entry / Smart Keys). En lloc de segrestar senyals temporals, opta per enganyar brutalment els sensors físics del cotxe. És el vector més veloç i emprat per bandes organitzades:

- Interceptació i Pont: Un atacant al costat de la porta de casa capta el senyal que emet ininterrompudament la teva clau sobre el moble de l’entrada.

- Tret del Senyal: Mitjançant motxilles o portafolis amb antenes ocultes, s’amplifica i es “dispara” aquest senyal cap al seu còmplice, que està esperant agafant la maneta del teu cotxe aparcat al carrer.

- Arrencada Fantasma: El cotxe llegeix la resposta amplificada, creu que el seu amo original té la clau a la mà davant la porta, i s’obre i arrenca en escassos 15 segons sense usar la força bruta ni trencar cap vidre.

C. “Skimming” Invisible i Robatori d’Identitat

L‘“Skimming” consisteix a robar dades de manera inalàmbrica simplement apropant un lector ocult a la víctima. En passejar per entorns plens de gent —com la terminal d’un aeroport o un vagó de metro ple—, un atacant amb un Flipper Zero o un lector RFID d’alta potència camuflat en una motxilla pot anar “encenent” a distància les targetes i passaports que portem a la butxaca.

Amb un simple escombratge invisible, l’atacant pot:

- Extreure dades de pagament: Capturar el número i la data de caducitat de targetes de crèdit contactless, a vegades fins i tot l’historial de les darreres transaccions.

- Clonar acreditacions: Copiar targetes d’accés corporatiu o claus d’hotels per entrar físicament a edificis restringits sense forçar panys.

- Robar dades biomètriques: Extreure la fotografia, nom i data de naixement de xips integrats en els passaports moderns (e-Passports).

El veritable perill passa després de la recol·lecció massiva. Les xarxes criminals introdueixen aquests fragments d’informació (un nom d’un passaport, la data de naixement d’un DNI, un número de targeta d’una altra víctima) en potents models d’Intel·ligència Artificial. Aquests motors fabriquen a escala industrial Identitats Sintètiques: perfils tipus “Frankenstein” que barregen dades reals amb informació inventada. Amb elles, aconsegueixen burlar els sistemes algorítmics dels bancs per obrir comptes, demanar crèdits i evaporar-se sense deixar rastre.

D. Evasió de Xifrat i Control Absolut

Tota l’aparatologia anterior (com robar cotxes de manera indetectable o buidar saldos amb clònics) empal·lideix si ho compares amb com actua l’spyware estatal operant en aquest mateix ecosistema.

Com hem vist amb Pegasus, un cop el teu dispositiu és vulnerat a nivell de sistema operatiu (kernel), les teves eines de seguretat perden el sentit. De res serveix fer servir aplicacions com Signal o WhatsApp amb xifratge d’extrem a extrem, ja que l’atacant no perd el temps desxifrant els paquets en trànsit per internet; simplement llegeix la pantalla i registra el teclat directament des del teu telèfon abans que s’encripti (interceptació on-device). Davant d’un compromís tan profund, on l’invasor és el mateix dispositiu en què confies, l’única mitigació real i efectiva no és digital, sinó material: la destrucció física immediata de l’enllaç de radiofreqüència mitjançant aïllament electromagnètic (Gàbia de Faraday).

3. La Ciència de la Invisibilitat: Fonaments Físics

Davant d’atacs que operen de forma invisible a través d’ones de ràdio, la ciberseguretat convencional de programari no és suficient. La defensa real resideix en la física de materials.

La Gàbia de Faraday com a Control Físic Definitiu

Una bossa de Faraday professional no és només un accessori, sinó un control físic que opera per sota del nivell del sistema operatiu o el microprogramari. Mentre que el “mode avió” pot fallar o ser manipulat per spyware perquè el telèfon sembli desconnectat mentre segueix emetent senyals Bluetooth o Wi-Fi, una gàbia de Faraday imposa un aïllament electromagnètic real.

Per neutralitzar l’spyware, el blindatge talla l’enllaç de comunicació necessari perquè l’atacant enviï comandes d’esborrat remot (remote wipe) o rebi transmissions en viu del micròfon compromès. No només bloqueja la sortida de dades, sinó que evita que el dispositiu rebi noves comandes de control.

4. Guia de Blindatge: Nivells de Protecció

A continuació, detallem les tres grans línies de defensa comercial dissenyades sota estàndards d’enginyeria per combatre aquests riscos.

Defensa Nivell 1: Contra l’Skimming (Carteres RFID)

Per neutralitzar l’amenaça física dels lectors RFID (125 kHz) i escàners NFC (13.56 MHz) ocults en motxilles, les clàssiques carteres de cuir estan sent reemplaçades per exoesquelets de metall que absorbeixen i dissipen l’energia electromagnètica de l’atacant.

| Marca | Enfocament i Disseny | Mecanisme d’Accés | Capacitat |

|---|---|---|---|

| Ridge | Minimalisme extrem. Plaques massisses d’Alumini, Titani o Fibra de Carboni sota tensió elàstica. Escut físic total. | Empenta manual per una osca. | 1 a 12 targetes |

| Ekster | Alta tecnologia. Cavitat d’alumini reciclat. | Gallet lateral que expulsa les targetes en un ventall escalonat. | Fins a 12 targetes (segons model) |

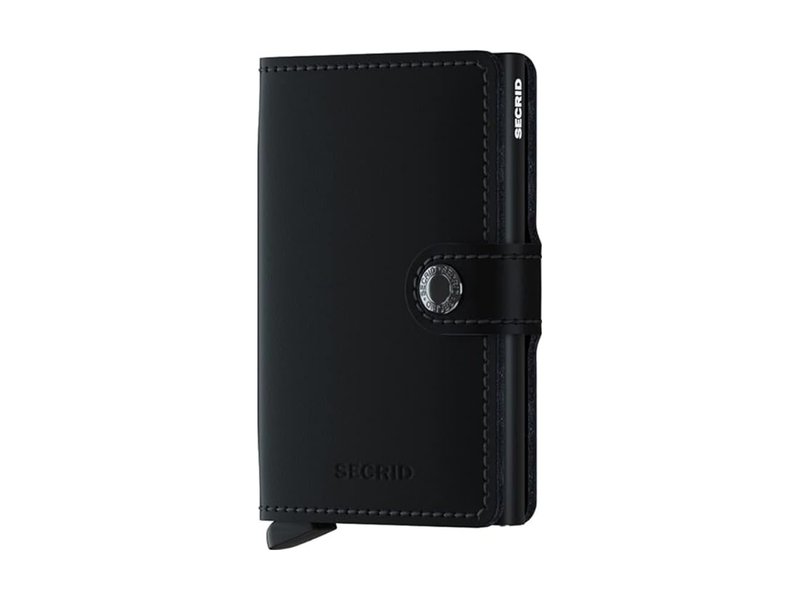

| Secrid | Marroquineria premium. Nucli Cardprotector d’alumini extruït en una sola peça sense juntes fràgils. | Gallet inferior d’acció mecànica robusta. | 6 a 16 targetes (segons model) |

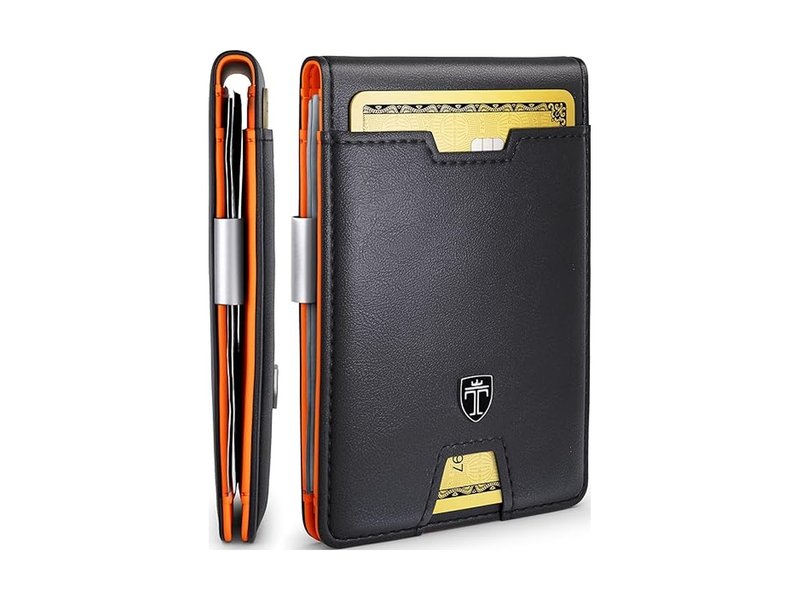

| Travando | Relació qualitat-preu. Disseny plegable tradicional (bifold) folrat amb teixit certificat contra RFID. | Obertura de llibre amb osca exterior per extracció ràpida. | Fins a 11 targetes (segons model) |

| Bewmer | Versatilitat urbana. Caixa central d’alumini rígid amb recobriments de pell sintètica. | Sistema pop-up automàtic amb mecanisme anticaiguda. | 6 a 9 targetes (amb cremallera) |

| Ögon Design | Seguretat hermètica (Pioners europeus). Disseny tipus “caixa forta” d’alumini segellat sense elàstics fràgils. | Botó exterior que obre l’interior com un acordió. | Fins a 10 targetes (segons model) |

Ús correcte: Les proves empíriques demostren que els exoesquelets de placa rígida (com Ridge, Ekster o Secrid) o de caixa forta (Ögon Design) ofereixen una eficàcia física del 100% de base. Les carteres de cuir o bifold tradicionals depenen completament d’una fina malla interior. Si optes pel cuir, exigeix marques com Travando que sotmeten els seus teixits a certificacions de laboratori (ex. institut TÜV alemany). Les falsificacions o imitacions barates solen fallar ràpidament per filtracions de senyal en les seves costures.

Com pots provar la teva cartera a casa? Descarrega una aplicació gratuïta com NFC Tools al teu mòbil. Posa la teva targeta contactless a la cartera tancada i passa el telèfon enganxat a ella. Si el mòbil no vibra ni detecta cap xip, el teu blindatge funciona perfectament. (Nota tècnica: El protocol NFC del teu mòbil opera sota l’estàndard RFID de 13.56 MHz, idèntic al dels terminals de pagament i als lectors utilitzats per criminals. Bloquejar-ne un significa aïllar l’altre).

Defensa Nivell 2: Contra el Rastreig i Robatori Vehicular (Bosses de Faraday)

Per frustrar la clonació Sub-1 GHz (comú en comandaments de garatge), els Relay Attacks de vehicles (Keyless) o els accessos silenciosos via antena mòbil tipus Pegasus, l’única defensa és l’aïllament total espectral. Es requereixen recintes dissenyats sota estàndards militars (MIL-STD-188-125-2), que assoleixin atenuacions de fins a 100 dB+ (reduint qualsevol ona de ràdio 100 milions de vegades).

Estàndards i Teixits Conductius

-

Mission Darkness Non-Window Faraday Bag (MOS Equipment): La marca de referència per a anàlisi forense policial. Les seves bosses per a mòbils o tablets usen el teixit TitanRF™, un compost de coure i níquel no cosit que elimina els punts de fuga de senyal. Les seves unions estan soldades tèrmicament, eliminant forats microscòpics per on es filtraria el 5G o el Bluetooth.

-

SLNT Faraday Sleeve (Silent Pocket): Focalitzada en el transport diari executiu (EDC). Emplea la tecnologia Multishield®, que estratifica capes per resistir la fatiga del material i assegurar l’aïllament total. El seu ús obliga el mòbil a entrar en hibernació biològica, prevenint el rastreig d’ubicació, atacs Wi-Fi/Bluetooth i prolongant massivament la durada de la bateria.

-

Mission Darkness Keyfob Shield (Custòdia Clauers i Cripto): Aquest factor de forma miniatura s’utilitza per bloquejar el robatori de vehicles per Relay Attack, i també el recomanen les institucions per custodiar hardware wallets en fred de Bitcoin (Ledger, Trezor) contra sofisticats atacs de canal lateral tèrmic o radioelèctric iniciats a pocs metres de les caixes fortes.

-

Bosses Lanpard Keyless (Relació Qualitat-Preu): L’alternativa més massiva i econòmica. Encara que no usen estàndards de grau militar com SLNT, aquestes petites bosses bessones compleixen perfectament la seva funció com a barrera d’entrada de radiofreqüència (Sub-1 GHz) per evitar que els lladres clonin la clau del cotxe des de la porta de casa.

Defensa Nivell 3: El Futur del Bloqueig Selectiu (Fundes FSS)

El gran repte de les bosses de Faraday és la seva naturalesa binària (“tot o res”). Si guardes el mòbil en una bossa per protegir-te de l’escaneig del teu passaport NFC o de rastreigs, perds la cobertura 5G i les notificacions.

Per solucionar això, la gran innovació de la indústria (liderada per laboratoris de materials i empreses com OSOM Products) són les Superfícies Selectives de Freqüència (FSS).

En lloc de metall sòlid, les fundes utilitzen resines amb patrons geomètrics impresos a escala micromètrica (com creus i anells). Aquesta topologia actua com un filtre intel·ligent:

-

Fossa de rebuig (Stopband): La funda bloqueja implacablement la freqüència de 13.56 MHz (NFC/RFID), “cegant” els lectors furtius i dispositius com el Flipper Zero que intentin comunicar-se amb els xips allotjats a la part posterior del telèfon.

-

Finestra de pas (Passband): Simultàniament, la matriu permet que l’espectre de 700 MHz a 3.5 GHz (Xarxes 5G, LTE i Wi-Fi) travessi el material lliurement.

Aquest avanç permet l’adopció civil massiva de la ciberseguretat física: l’usuari manté la seva línia telefònica, rep trucades d’emergència i correus, mentre és completament immune al segrest silenciós dels xips de curt abast que resideixen al seu dispositiu.

5. Conclusió: La Frontera Física

En un ecosistema on el teu vehicle, els teus diners i la teva identitat deambulen permanentment emetent senyals en l’espectre invisible, el programari ja no és suficient. Construir protocols de xifratge digital no serveix de res si el delinqüent intercepta d’arrel l’ona física o inverteix el teu sistema operatiu com vam veure amb Pegasus. Protegir les teves radiofreqüències no és pas un acte de paranoia, és el nou seny.

A Eldelirio.es sabem que les amenaces evolucionen, però les lleis de la física són immutables. Un blindatge estructural no caduca mai i no pot ser hackejat mitjançant un pegat maliciós. Els rastreigs i els atacs automatitzats no s’aturaran. Tu decideixes quins senyals entren i surten de les teves butxaques.

[ FI DE LA TRANSMISSIÓ ]